在早前舉行的 Def Con 2023 大會上,保安專家 Jae Bochs 示範以一部特製的藍牙裝置,嘗試去騙取與會 iPhone 用戶的 Apple ID 資料。這部自家開發的裝置以 Rasperry Pi Zero 2W 電腦、兩組天線、對應 Linux 的藍牙插座和流動電源組成,Bochs 表示成本 70 美元(約 HK$548)左右,有效範圍約為 15 米。

成本只需 70 美元

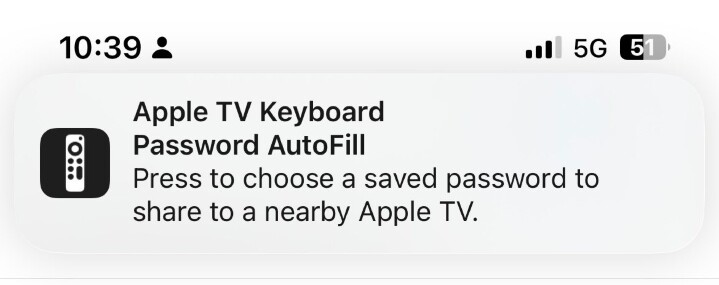

Bochs 帶著特製藍牙裝置在會場中遊走,並利用 Apple 的藍牙 LE 協議向就近的 iPhone 發送訊號,彈出模擬 Apple TV 在附近的提示。Bochs 表示如果 iPhone 用戶按虛假訊號的指示輸入 Apple ID 或密碼,他有方法將之收集和儲存起來。除了可以模擬 Apple TV,理論上亦能夠模擬其他使用藍牙 LE 的裝置,例如 AirTag 或 AirPods Pro 等。利用 Apple 藍牙漏洞

他在 Def Con 2023 進行這項實驗主要有兩個目的,首先就是再一次揭露 Apple 藍牙 LE 協議的相關漏洞,早在 2019 年就有研究發現此問題,但 Apple 一直未有正視和解決。其次就是提醒 iPhone 用戶,在控制中心關閉藍牙並非徹底停用,用戶必須在設定頁內手動關閉,才能夠真正停用藍牙。

資料來源:techtimes