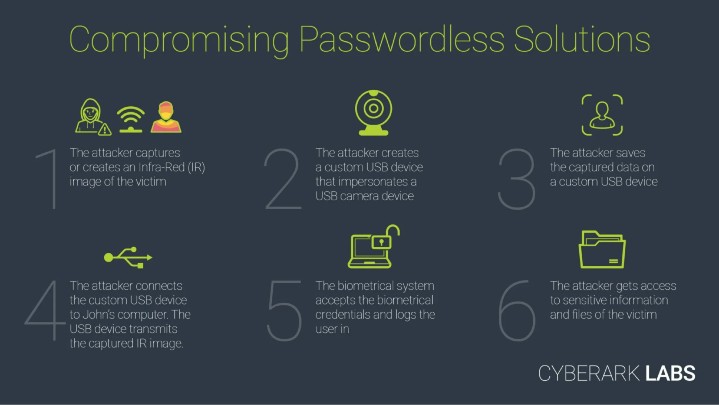

可惜這個用作辨認用戶身份的功能,最近有黑客示範了破解的方法,CyberArk Labs 的黑客表示只要通過使用假的 USB Webcam 視像鏡頭,就能夠繞過 Windows Hello 的安全設定。這個假的視像鏡頭能夠向系統提供目標人物的紅外線圖片,Window Hello 會接受任何具備紅外線功能的視像鏡頭,令黑客可以向電腦發送經過修改,而並非實時和真實的數據。

黑客發現只要向電腦發送兩張圖片,一張是真實由紅外線鏡頭捕捉的數據,另一張則是空白的黑畫面,第二幅圖片就能欺騙 Windows Hello 的有效性驗證。CyberArk Labs 舉例指透過遠距離紅外線相機或設置在目標環境的鏡頭,都能夠拍攝到紅外線圖片。雖然 Microsoft 已經透過軟件更新嘗試堵塞漏洞,但 CyberArk Labs 發現並非所有提供 Windows Hello 的裝置都能夠完全修正問題。

資料來源:cyberark